案内

NIST CSFとは?

NIST サイバーセキュリティフレームワーク(以下、National Institute of Standards and Technology Cybersecurity Framework:NIST CSF)は、アメリカ国立標準技術研究所(NIST)により策定されたフレームワークです。NIST CSFは、重要インフラシステムの複雑化と持続性の向上を巧みに利用し、国家の安全保障、経済及び市民の安全と健康を脅かすリスクへの対処を強化・改善することを目的として策定されました。そのため、セキュリティ対策がNIST CSFに対応していない企業は、入札基準に十分に満たしていないリスクを持っている可能性があります。

NIST CSF 2.0とは?

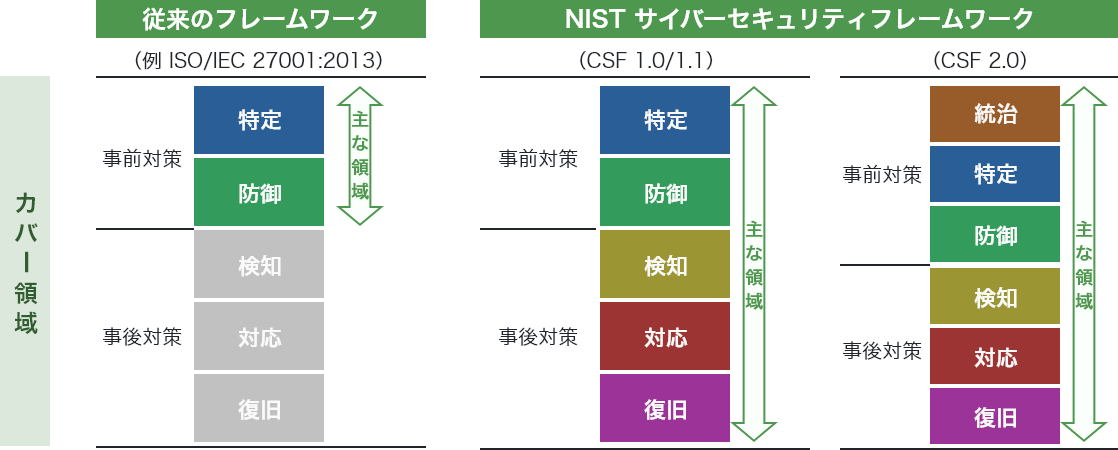

NIST CSF 2.0は、2024年2月26日に正式公開されているNIST CSF 1.0/1.1のアップデート版であり、最新のサイバーセキュリティの動向や脅威に対応するために改善されています。2014年に初版であるNIST CSF 1.0が公開され、2018年にNIST CSF 1.1へと改訂されたのち、2024年2月26日にNIST CSF 2.0が正式公開されています。NIST CSF 2.0では、NIST CSF 1.0/1.1と異なり、カバー領域に“統治”が含まれました。

図1 NIST CSF 2.0と従来のセキュリティフレームワークの違い

NIST CSF 2.0では、サプライチェーンリスクマネジメントの強化もなされており、既存のNIST CSF 1.1の内容を踏襲しつつも、管理要件が新設されています。また、組織規模や業種・対策の成熟度に関係なく、幅広い組織がフレームワークを活用できるようにフレームワークの重要インフラに特化した文脈を無くすなど内容が修正されております。さらに、フレームワークの活用を支援するオンラインコンテンツも拡充されております。

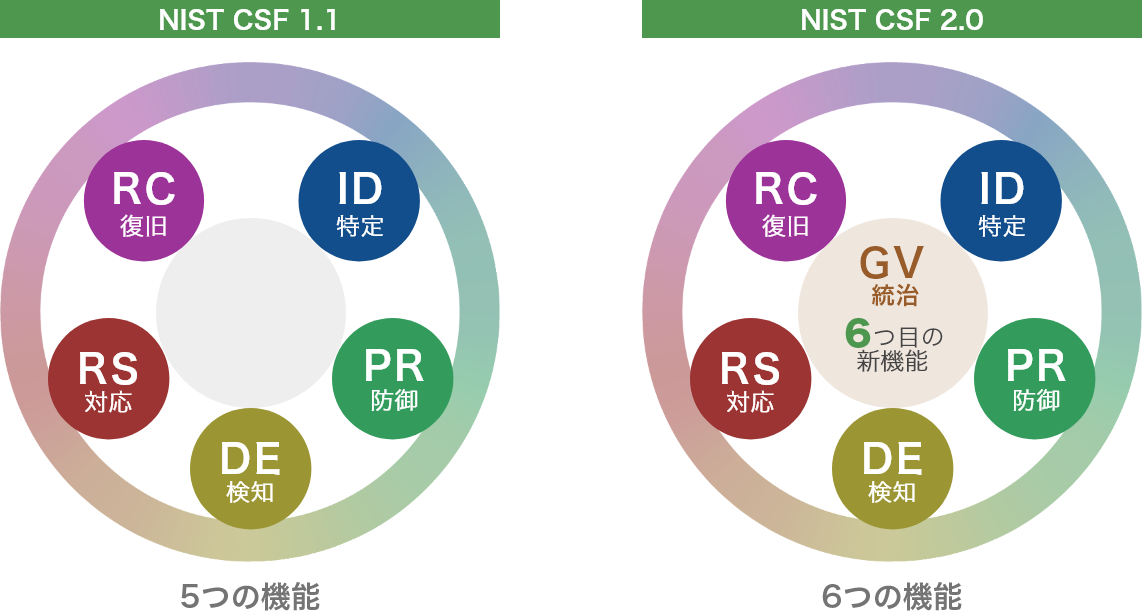

図2 NIST CSF 1.1と2.0の違い

NISTの構成

NISTは、「コア(Core)」「ティア(Tier)」「プロファイル(Profile)」 という3つの要素で構成されています。3要素を活用することで、企業や組織はサイバーセキュリティ対策状況の「現状」と「目標」のギャップ分析がしやすくなります。

NISTの構成

| No | 構成要素 | 定義 |

|---|---|---|

| 1 | コア | 一定の分類で定められたセキュリティ対策の一覧 |

| 2 | ティア | 対策状況を数値化するための成熟度評価基準(4段階) |

| 3 | プロファイル | 組織のサイバーセキュリティ対策の「AsIs(現在)」と「ToBe(目標)」 |

NIST CSF 2.0のコアでは、業種・業態を問わない、共通となるサイバーセキュリティ対策を示しています。

NIST CSF 1.1のコアは、5つの機能・23のカテゴリー・108のサブカテゴリーで構成されていました。これが、NIST CSF 2.0では、6つの機能・22カテゴリー・106のサブカテゴリーに変更になっています。

「GV(統治)」は新設機能ですが、その中に分類されているカテゴリーやサブカテゴリーは、すべてが新規に作成されたものではありません。NIST CSF 1.1の機能「ID(特定)」におけるカテゴリー「ID.BE(ビジネス環境)」「ID.GV(ガバナンス)」「ID.RA(リスクアセスメント)」「ID.SC(サプライチェーンリスクマネジメント)」などが、「GV(統治)」の新カテゴリーに移動・集約されたものが多いです。

NIST CSF 1.1とNIST CSF 2.0のコア機能の違い

| 機能 | カテゴリー | サブカテゴリー | |

|---|---|---|---|

| 特定 (ID) |

ID.AM | 資産管理 | 6個 |

| ID.BE | ビジネス環境 | 5個 | |

| ID.GV | ガバナンス | 4個 | |

| ID.RA | リスクアセスメント | 6個 | |

| ID.RM | リスクマネジメント戦略 | 3個 | |

| ID.SC | サプライチェーンリスクマネジメント | 5個 | |

| 防御 (PR) |

PR.AC | アイデンティティ管理、認証/アクセス制御 | 7個 |

| PR.AT | 意識向上及びトレーニング | 5個 | |

| PR.DS | データセキュリティ | 8個 | |

| PR.IP | 情報を保護するためのプロセスおよび手順 | 12個 | |

| PR.MA | 保守 | 2個 | |

| PR.PT | 保護技術 | 5個 | |

| 検知 (DE) |

DE.AE | 異常とイベント | 5個 |

| DE.CM | セキュリティの継続的なモニタリング | 8個 | |

| DE.DP | 検知プロセス | 5個 | |

| 対応 (RS) |

RS.RP | 対応計画 | 1個 |

| RS.CO | コミュニケーション | 5個 | |

| RS.AN | 分析 | 5個 | |

| RS.MI | 低減 | 3個 | |

| RS.IM | 改善 | 2個 | |

| 復旧 (RC) |

RC.RP | 復旧計画 | 1個 |

| RC.IM | 改善 | 2個 | |

| RC.CO | コミュニケーション | 3個 | |

| 機能 | カテゴリー | サブカテゴリー | |

|---|---|---|---|

| 統治 (GV) |

GV.OC | 組織のコンテキスト | 5個 |

| GV.RM | リスクマネジメント戦略 | 7個 | |

| GV.RR | 役割、責任及び権限 | 4個 | |

| GV.PO | 方針 | 2個 | |

| GV.OV | 監督 | 3個 | |

| GV.SC | サイバーセキュリティサプライチェーンリスクマネジメント | 10個 | |

| 特定 (ID) |

ID.AM | 資産管理 | 7個 |

| ID.RA | リスクアセスメント | 10個 | |

| ID.AM | 改善 | 4個 | |

| 防御 (PR) |

PR.AA | アイデンティティ管理、認証/アクセス制御 | 6個 |

| PR.AT | 意識向上及びトレーニング | 2個 | |

| PR.DS | データセキュリティ | 4個 | |

| PR.PS | プラットフォームセキュリティ | 6個 | |

| PR.IR | 技術インフラの回復力 | 4個 | |

| 検知 (DE) |

DE.CM | セキュリティの継続的なモニタリング | 5個 |

| DE.AE | 有害イベント分析 | 6個 | |

| 対応 (RS) |

RS.MA | インシデント管理 | 5個 |

| RS.AM | インシデント分析 | 4個 | |

| RS.CO | インシデントレスポンスの報告とコミュニケーション | 2個 | |

| RS.MI | インシデントの緩和 | 2個 | |

| 復旧 (RC) |

RC.RP | インシデント復旧計画の実行 | 6個 |

| RC.CO | インシデント復旧コミュニケーション | 2個 | |

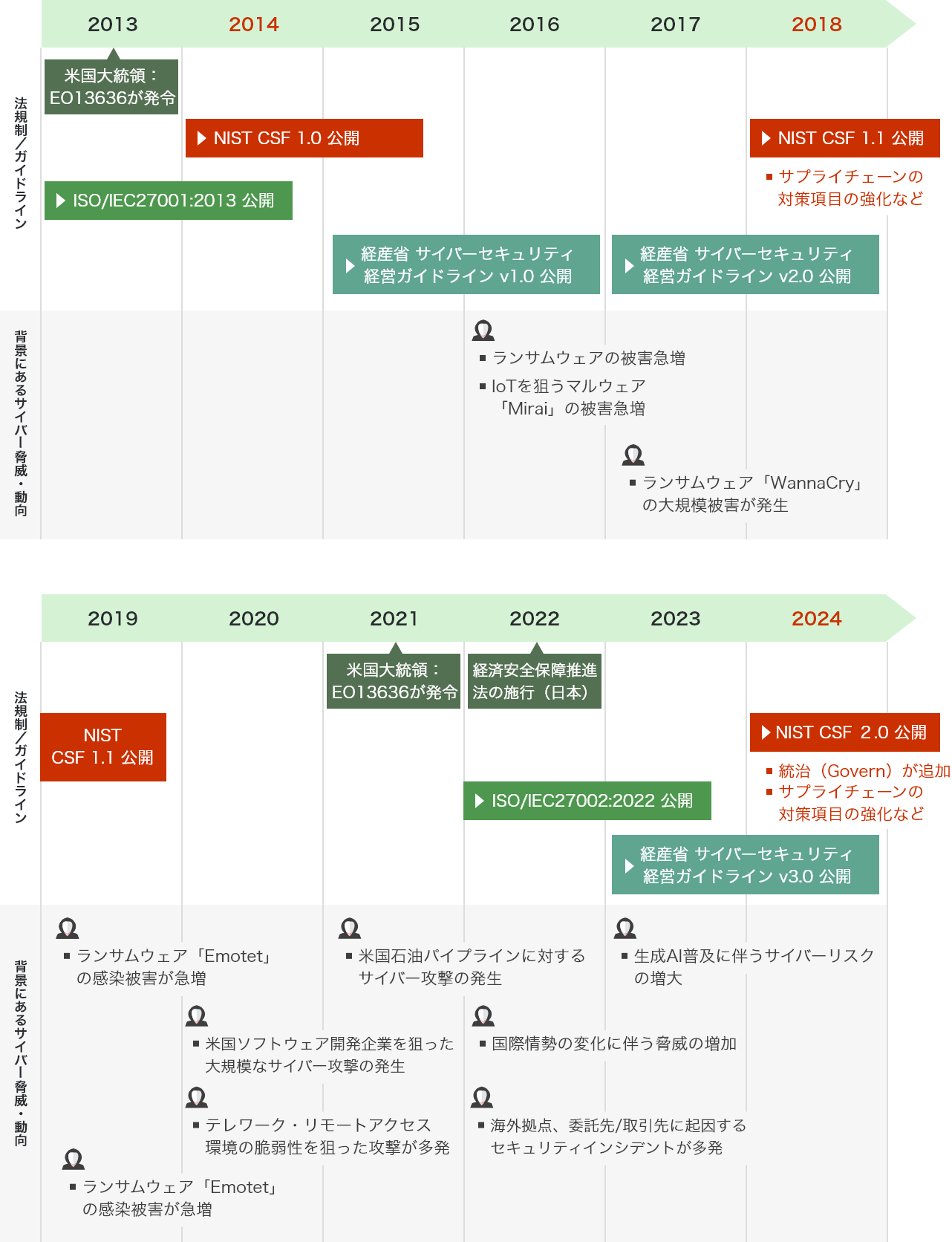

NIST CSFの歴史

世界規模での深刻なサイバー攻撃の急増や生成AIなどの新技術の普及に伴うリスク増加など、セキュリティ脅威が多様化し、また複雑化しています。このような状況に合わせて近年、各国でサイバーセキュリティに関する法規制・号令の発出、ガイドラインなどの整備が行われています。サイバーセキュリティ対策の国際的かつ代表的なフレームワーク/ガイドラインとしては、NIST CSF、CIS Controls、ISO/IEC 27000シリーズなどが挙げられます。特に、NIST CSFはサイバーレジリエンスを考慮した包括的な管理策が含まれ、その汎用性の高さから世界中の官・民の様々な組織で活用が進んでいます。

NIST CSF 2.0公開までのタイムライン

- 2013年

- 国家安全保障や経済安全保障は重要インフラが機能する事に依存するが、年々サイバー攻撃は巧妙化し被害も増加。

米国オバマ大統領は、重要インフラのサイバー攻撃への対応能力を強化するための大統領令を発布。

- 2014年

- NIST(米国国立標準技術研究所)は大統領令に基づき、3,000人以上(専門家や政府機関、重要インフラ企業等)からデータ・意見を集め、CSF1.0を公開。

NISTの活動に対する評価は高く、CSFは民間組織や政府等から根強い人気を誇るフレームワークとなる。

- 2018年

- 2018年2月にはCSF1.1に改訂。特にサプライチェーンリスク管理に関する対策項目が強化される。

CSF 1.1は米国のみならず、世界的に幅広い組織のサイバーセキュリティ態勢の測定や改善活動に活用されている。

- 2024年

- 2024年2月にCSF2.0が正式公開され、約10年ぶりとなる大幅改訂を遂げる。

全ての業界・規模の組織に対象となるようにフレームワークが見直されるなど、組織の指針として一層の活用が予想される。

メイソンのNISTセキュリティ準拠サービス

メイソンコンサルティング株式会社(以下、メイソン)は、サイバーセキュリティにおいてビジネスリスク~システム運用までワンストップでコンサルティングするためのNIST CSF対応チームを用意しております(NIST CSF 1.0にも対応)。チームメンバーは、NIST CSF対応のコンサルティング経験に加えて、ISO27001認証取得のコンサルティングにも豊富な経験を有しております。

これらの知見を生かして、貴社向けにカスタマイズしたNISTセキュリティ準拠コンサルティングサービスを提供いたします。

NIST CSF 2.0対応の流れ

- ① 改定内容の把握

- はじめに、NIST CSF 2.0について、NIST CSF 1.1からの改定内容の把握を行います。

- ② NIST CSF 2.0への適合評価

- 改定内容の把握の後、現状の規定がNIST CSF 2.0に適合しているかを評価シートなどを用いて評価します。

- ③ 運用実態の把握

- 現場レベルでどのように運用されているのかをヒアリングなどで把握します。

- ④ 規定化の準備

- 現時点での適合評価結果と運用実態のヒアリング結果をもとに規定化の準備を行います。

- ⑤ フォローアップ調査

- 規定が適切に運用されているかをフォローアップ調査します。

NIST CSFのアプローチ

- 1. 重要な情報資産の特定

-

- 対象となる重要情報資産の洗い出し・特定

- 重要情報資産のライフサイクルの確認

- 重要な資産の管理台帳作成

- 2. リスクアセスメント

-

- NIST CSFのチェックリスト

- ビジネス影響、リスク評価・分析

- リスク評価基準の文書化

- 3. NIST CSF準拠の内部監査

-

- 全部門のセキュリティ対策自己点検

- 内部監査員研修の実施

- 内部監査実施

- 4. 是正計画の策定・実行

-

- 是正計画作成

- 是正処置実施

- 5. 経過観察

-

- セキュリティ運用状況の確認

SOCレポートとは?

SOCレポートとは「System and Organization Controls」の略で、外部委託(アウトソーシング)先の内部統制の有効性および第三者機関による評価結果を確認するために使用される報告書です。

第三者機関とは、独立受託会社監査人(監査法人・公認会計士)を指します。独立受託会社監査人は、米国公認会計士協会(AICPA)や日本公認会計士協会(JICPA)などが定める基準やガイダンスをもとに、監査を行います。保証が得られた受託業務は、SOCレポートにその旨が表明されます。

メイソンではセキュリティ、可用性、処理のインテグリティー、機密保持、およびプライバシーに関連する内部統制を保証に関する証明書(SOCレポート)を発行するセキュリティの内部統制についての保証を行います。

当社はお客様のご要望にそったサービスをご提供させて頂いております。まずはお電話下さい。

- お電話によるお問い合わせ・ご相談03-6425-6735受付時間: 9:00~18:00

- メールによるお問い合わせ・ご相談・お見積り依頼はこちら